|

ocinside

aus Krefeld

online

Administrator

23 Jahre dabei !

Intel Core i9

3600 MHz @ 5200 MHz

78°C mit 1.552 Volt

|

Mit dieser SSD sicher l÷schen Anleitung kann man seine SSD vollstõndig l÷schen, alle Daten gehen unwiderruflich verloren !!!

Beschreibung:

Sicher m÷chte der ein oder andere mal seine SSD vollstõndig l÷schen, sei es, um wieder in den Genuss der urspr³nglichen Performance zu kommen oder um sie zu verkaufen oder einfach nur, um sie in den Ursprungszustand zur³ckzuversetzen, wo man im Windows beispielsweise wieder auswõhlen kann, ob man MBR oder GPT partitionieren m÷chte.

Schritt f³r Schritt l÷schen:

Sehr einfach kann man eine SSD unter Linux in einer einfachen Shell l÷schen.

Man kann sich als Linux Distribution z.B. Ubuntu hier runterladen oder auch die Gparted Live iso von dieser Seite kostenlos runterladen.

Dann entweder direkt von der ISO Datei eine CD mit dem Brennerprogramm erstellen oder z.B. noch UNetbootin von hier runterladen und damit einen bootfõhigen USB Stick davon erstellen.

Nun am besten alle anderen SATA Kabel der nicht ben÷tigten Laufwerke abziehen und nur noch die zu l÷schende SSD anschlie▀en.

Damit vermeidet man, dass man ausversehen eine falsche Festplatte l÷scht.

Nun startet man mit dem USB Stick ins Linux und ÷ffnet dort ein Terminal Fenster / Shell.

Das kleine schwarze Shell Fenster kann man nat³rlich auch mit der Maus etwas gr÷▀er ziehen, indem man unten rechts drauf klickt und es gr÷▀er zieht.

Nun gibt man folgendes ein (ohne Code  ): ):

Man erhõlt nun eine Liste mit einigen Daten der SSD.

Darunter auch ein paar Zeilen:

Codesupported

not enabled

not locked

not frozen

supported: enhanced erase |

Solange dort "not frozen" und "supported: enhanced erase" steht, k÷nnen wir zum nõchsten Schritt weiter gehen ...

Nun folgendes eingeben:

Codesudo hdparm --user-master u --security-set-pass SSD /dev/sda |

Man hat nun keinen Zugriff mehr auf die SSD, bis sie mit secure erase gel÷scht wird (also NICHT !!! den PC neu starten, oõ.).

Dies nun nochmal mit dem ersten Befehl ³berpr³fen (kann man in Linux mit Cursor hoch und runter ³brigens einfach wieder auswõhlen):

Codesudo hdparm -I /dev/sda |

Dort sollte jetzt folgendes stehen:

Codesupported

enabled

not locked

not frozen |

Nun kann man mit folgendem Befehl die SSD sicher l÷schen lassen:

Codesudo time hdparm --user-master u --security-erase SSD /dev/sda |

Jetzt am besten nochmal nachsehen, ob alles richtig ist, also wieder folgendes eingeben:

Codesudo hdparm -I /dev/sda |

Dort sollte nun wieder "not enabled" stehen, also der Zugriff wieder m÷glich sein.

Das war es auch schon, die SSD ist gel÷scht

Jetzt den PC neu starten und ³ber die vollstõndig gel÷schte SSD freuen

Hinweis:

Die SSD mu▀ direkt am SATA Port angeschlossen werden und kann nicht ³ber einen USB Adapter bzw. eine externe SSD am USB Port mit hdparm gel÷scht werden, da es sonst nur einen hdparm error erhõlt, z.B.:

erase_prepare invalid argument ...

SSD Secure Erase ³ber Hersteller Software:

Alternativ kann man seine SSD mittlerweile oftmals auch ³ber so manch ein Mainboard im UEFI/BIOS die SATA SSD oder NVMe SSD l÷schen, wie man z.B. hier im ASRock Z390 Phantom Gaming 9 UEFI oder hier am Beispiel einer NVMe SSD sch÷n sehen kann.

Zudem gibt es mittlerweile auch von vielen SSD Herstellern die entsprechenden SSD Secure Erase Tools. Bei Crucial ist es im Crucial Storage Executive Tool enthalten.

Eine Intel SSD l÷scht man mit der Intel SSD Toolbox Software.

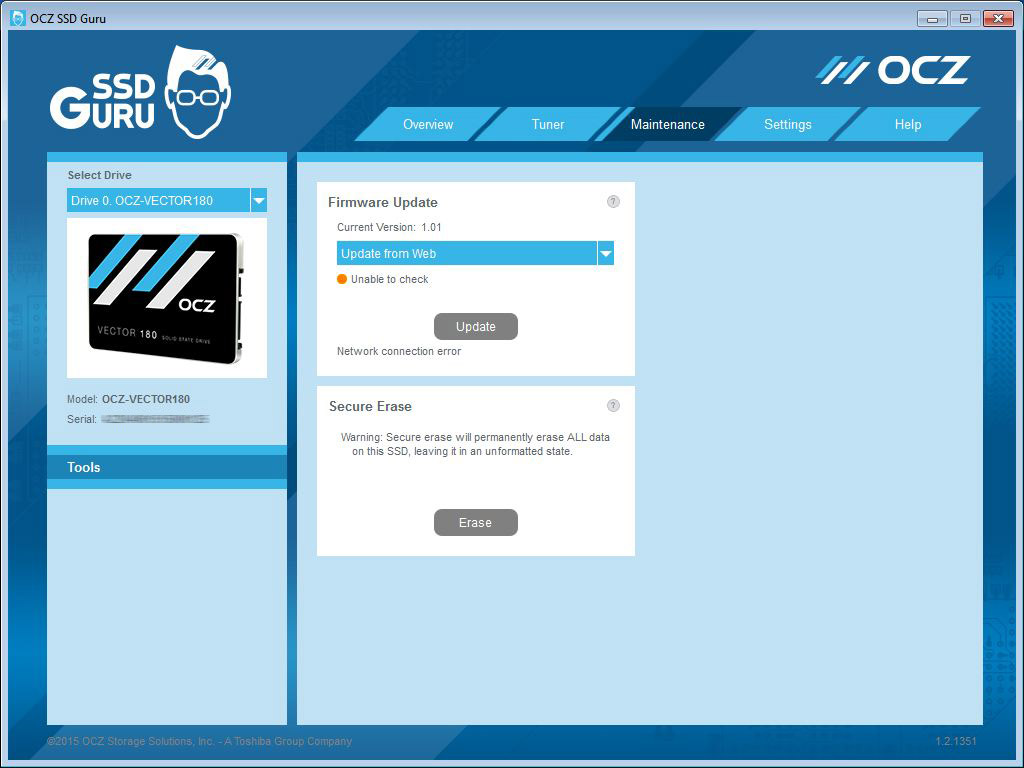

Eine OCZ SSD l÷scht man mit dem OCZ SSD Guru Tool.

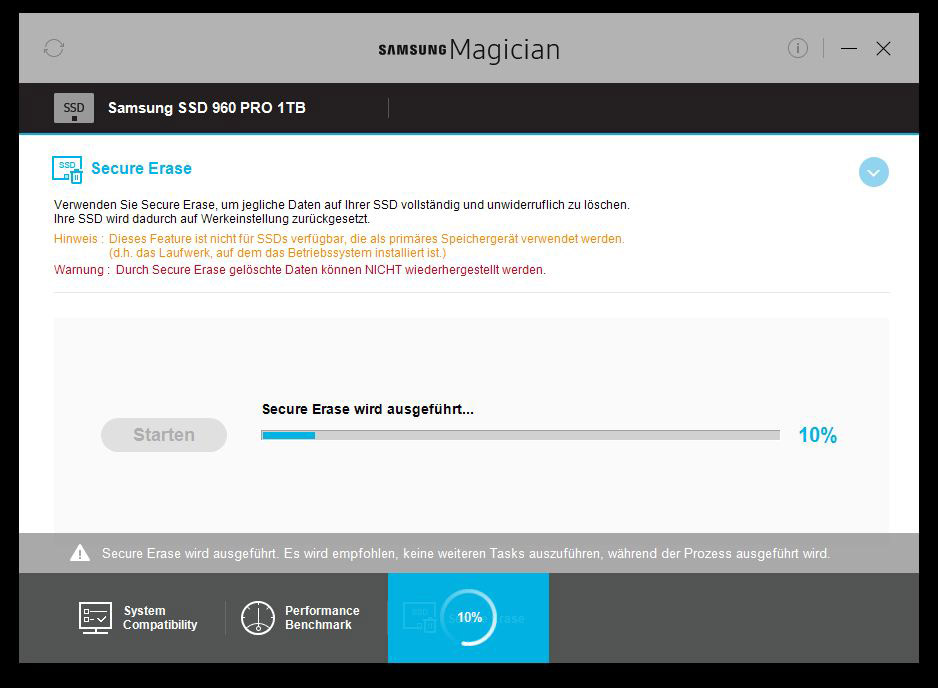

Eine Samsung SSD l÷scht man mit dem Samsung Magician Tool.

Aber es gibt die Secure Erase bzw. Sanitize Tools auch von vielen anderen Herstellern, wie beispielsweise f³r WD SSDs das Western Digital SSD Dashboard oder f³r eine Toshiba SSD bzw. nun Kioxia SSD das KIOXIA SSD Utility oder f³r ADATA SSD Secure Erase und Firmware Updates die ADATA SSD ToolBox.

Hardware News lesen * Unterhalten * Smarthome und Gadgets

▄bertakten, Modding und Testberichte * Fanartikel kaufen

|

Beitrõge gesamt: 171623 | Durchschnitt: 20 Postings pro Tag

Registrierung: April 2001 | Dabei seit: 8736 Tagen | Erstellt: 19:40 am 7. Juni 2015

|

|

|

|

|

|

|

|

Hitman

aus ųsterreich

offline

Real OC or Post God !

22 Jahre dabei !

|

Dazu sagt Heise:

Das Ergebnis: Ob uralte 1-GByte-Platte oder (zum Zeitpunkt der Studie) aktuelles Laufwerk, nach einmaligem ▄berschreiben der Daten ist die Wahrscheinlichkeit, noch etwas rekonstruieren zu k÷nnen, praktisch null. Na ja, nicht ganz: Wenn es um ein einziges Bit geht, von dem man ganz genau wei▀, wo es steht, dann kann man es (in einem der genannten Beispiele) mit 56 Prozent Wahrscheinlichkeit korrekt rekonstruieren. F³r ein Byte m³sste man dann aber schon 8 Mal richtig liegen, was nur noch mit 0,97 Prozent Wahrscheinlichkeit klappt. Tja, und bei gr÷▀eren Datenmengen jenseits von einem Byte ...

|

Wie gro▀ ist z.B. eine uralte Bilddatei? Sagen wir mal nett und freundlich 100KByte. Es ist UNMųGLICH da noch etwas herauszufinden. Selbst eine stinknormale Textdatei mit nur EINEM Buchstaben hat genau ein Byte. Das hei▀t, selbst wenn man weiss, wo diese Datei wõre, dann wõre die Wahrscheinlichkeit diesen Buchstaben herauszulesen (sofern man weiss welches Format das ganze hat) bei ca. 1%. Ein Buchstabe. Bei zwei Buchstaben ist es schon bei so geringer Wahrscheinlichkeit.....

Also: Ja, man kann die Daten nicht mehr herstellen.

Kaufempfehlung CPU-RAM-MB, Netzteile, Festplatten

Hausbau Topic - Alle Ideen sehr erw³nscht!

|

Beitrõge gesamt: 13368 | Durchschnitt: 2 Postings pro Tag

Registrierung: Mõrz 2003 | Dabei seit: 8061 Tagen | Erstellt: 12:18 am 4. Dez. 2016

|

|

|

|

|

|